Panda Data Control

Monitoraggio dei dati sensibili su endpoint e server

-

Data Control rileva e protegge i dati personali e sensibili. È progettato per aiutare

le aziende a rispettare le norme in materia di protezione dei dati, quali GDPR, e

altre.

Rileva, classifica, controlla e monitora i dati personali non strutturati (ad es. ID, e-mail, numeri di conto corrente, numeri di previdenza sociale) presenti sugli endpoint, da quelli "a riposo" a quelli in uso e in movimento.

Il potente motore di ricerca personalizzato consente di trovare qualsiasi file contenente dati suscettibili di controllo all'interno dell'organizzazione, come materiale riservato o coperto da diritto d'autore.

Classifica e crea automaticamente un inventario indicizzato di tutti i

file, inclusi i duplicati, che contengono dati personali non strutturati

(dati inattivi), con il numero di occorrenze per ogni tipo di dati. È

possibile eliminare i file dall’inventario. La funzione Scheduler

determina il momento in cui avviare l’analisi completa del disco

(necessaria per l’inventario e le ricerche).

Il processo di classificazione si serve, tra le altre funzioni, di una

combinazione di regole, espressioni regolari e tecniche di

apprendimento automatico, ottimizzando i risultati della

classificazione e riducendo al tempo stesso i falsi positivi e

l’uso delle risorse dei dispositivi.

È possibile eseguire ricerche personalizzate libere per trovare file con un contenuto specifico. Panda Data Control genera un elenco di tutti i file contenenti le informazioni desiderate e consente di esportarlo per poterlo gestire più facilmente.

È possibile monitorare i vari tipi di operazioni eseguite sui file non

strutturati (dati in uso) mantenendo nel contempo aggiornato

l’inventario dei file con dati personali. Il modulo registra ogni

tentativo di copiare o spostare i file dalla rete via e-mail, browser

Web, FTP o dispositivi di archiviazione rimovibili (dati in transito).

Controllo delle informazioni in scrittura sui dischi dei dispositivi di

archiviazione rimovibili solo se sono crittografati.

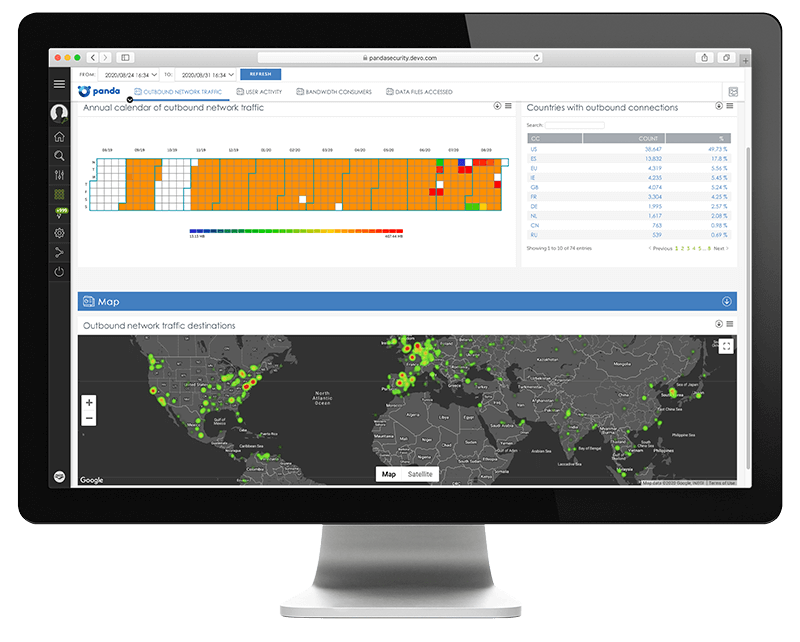

I risultati delle attività di monitoraggio e individuazione dei dati vengono continuamente sincronizzati sulla piattaforma Adaptive Defense e nel suo modulo Advanced Visualization Tool, che fornisce strumenti per l’analisi di tutti gli eventi che riguardano i dati inattivi, in uso e in transito, sia in tempo reale che retrospettivamente durante l’intero ciclo di vita dei dispositivi.

Panda Adaptive Defense

Monitoraggio dei dati sensibili su endpoint e server

-

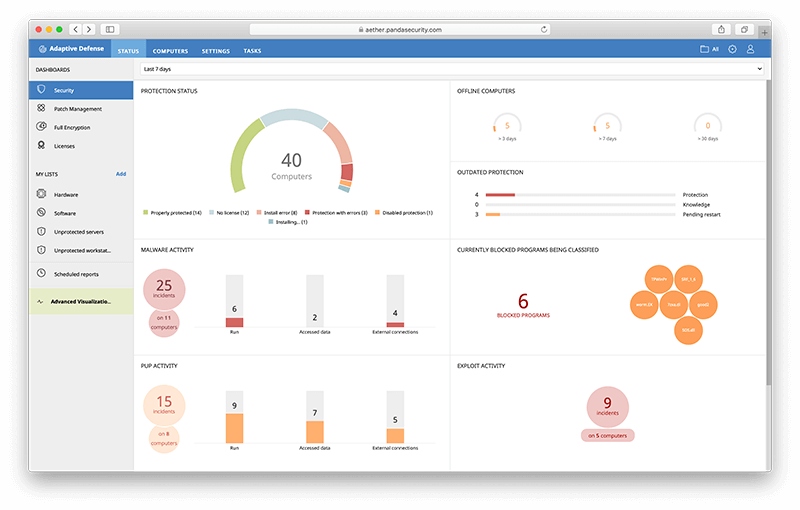

Funzionalità di EDR intelligente che automatizza il rilevamento, la classificazione e

la risposta a tutte le attività degli endpoint. Rilevamento automatico dei comportamenti

sospetti per bloccare e rispondere a violazioni, malware e minacce avanzate.

Tecnologia basata sul servizio Zero-Trust Application, che offre una visibilità completa e precisa di endpoint, applicazioni e utenti e impedisce l'esecuzione di risorse sospette.

Questa soluzione di EDR flessibile, estensibile e automatizzata può essere aggiunta a qualsiasi altra soluzione EPP già presente nell'organizzazione.

Il servizio Zero-Trust Application classifica gli elementi come malware o sicuri, quindi permette l'esecuzione sugli endpoint dei soli elementi sicuri.

Consente il monitoraggio continuo degli endpoint e il rilevamento e la classificazione di tutte le attività al fine di individuare e bloccare i comportamenti anomali di utenti, macchine e processi.

Panda Endpoint Protection

Monitoraggio dei dati sensibili su endpoint e server

-

Questa efficace soluzione di sicurezza nativa nel cloud per computer desktop, laptop e

server gestisce centralmente la sicurezza degli endpoint, sia all'interno sia

all'esterno della rete aziendale.

Le nostre tecnologie di protezione degli endpoint (EPP) prevengono le infezioni utilizzando Collective Intelligence, il nostro repository di conoscenza consolidato e incrementale di tutte le applicazioni e i file binari e di altro tipo, sia sicuri sia dannosi.

Allo stesso tempo, vengono analizzati i comportamenti degli endpoint per rilevare e bloccare gli attacchi di malware, ransomware, trojan e phishing, noti o sconosciuti, mentre i nostri algoritmi di apprendimento automatico e l'intelligence delle minacce consentono un più rapido rilevamento.